Maintenant que vous comprenez le concept et le jargon, et qu'accessoirement vous avez récupéré les sources (ici et là), vous voilà prêt à installer, configurer et utiliser GPG. Rassurez-vous, le plus dur est passé. Hem, qu'est-ce que j'ai dit ? Non pas vraiment, le plus dur est presque passé…

Installation

Nous allons installer cinq outils.

- GnuPG for OS X : rien de plus facile. C'est un installateur à la sauce Apple. Un double-clic fait parfaitement l'affaire. Tous les outils Unix nécessaires seront mis à la bonne place et le réglage de PATH sera effectué.

- GPG Preferences : même punition. Le panneau de réglage des préférences sera installé sans soucis. Au pire, si votre configuration est particulièrement "tordue", vous devrez redémarrer… Vous voyez, je vous l'avais dit, le plus dur est passé…

- GPG Keychain Access est le programme qui gère vos clés. Il est sous forme zippée, à vous de le décompresser (avec Stuffit ou le dézippeur d'Apple). Vous aurez alors un dossier contenant ceci :

que vous installerez où vous voulez (le dossier Applications est un bon choix). Au passage, tirez le programme sur le Dock, et mettez le à côté du Trousseau d'Accès d'Apple…

- GPGFileTool n'est pas indispensable. C'est l'outil qui permet de crypter vos fichiers en interne, pour vous-même. Comme le précédent, c'est un logiciel à décompresser et ranger.

- J'ai gardé l'adaptateur GPGMail pour la bonne bouche. C'est le plus difficile, car OS X 10.4.1 désactive automatiquement toutes les extensions de Mail. Bien que les instructions sur la page de l'auteur soient très claires, je vous les redonne pour qu'il n'y ait pas de risque d'erreur :

- Quitter Mail

- Dans le Finder, renommer le dossier :

~/Bibliothèque/Mail/Bundles (Disabled)

en :

~/Bibliothèque/Mail/Bundles

(autrement dit, supprimer le "Disabled" et ses parenthèses) - Dans le Terminal, taper les deux lignes suivantes, en faisant un retour à la fin de chacune (vous pouvez faire un copier / coller) :

defaults write com.apple.mail EnableBundles 1

defaults write com.apple.mail BundleCompatibilityVersion 2 - Relancer Mail

Ça va ? Vous avez survécu ? On ne peut pas dire qu'Apple nous ait vraiment facilité la tâche. Un certificat Thawte est plus facile à faire. Certains y verront une raison de plus d'installer PGP-GPG…

Configuration facile ? Non.

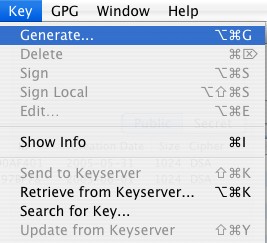

Maintenant, vous devez créer vos clés. Comme vous le voyez sur la copie d'écran à côté, il faut demander à GPG Trousseau d'Accès à ce qu'elles soient "générées". Ca se passe comme ça, du moins en théorie (ne commencez pas tout de suite) :

Maintenant, vous devez créer vos clés. Comme vous le voyez sur la copie d'écran à côté, il faut demander à GPG Trousseau d'Accès à ce qu'elles soient "générées". Ca se passe comme ça, du moins en théorie (ne commencez pas tout de suite) :

- Type de clé ? DSA et El Gamal sont un bon choix.

- Taille de la clé ? 1024 est la réponse par défaut, et convient tout à fait.

- Date d'expiration ? Jamais… À noter que si vous fixez une date d'expiration, on vous propose de vous alerter avant avec iCal. Ça, c'est vraiment gentil !

- Nom, adresse électronique et commentaire. Vous pouvez y aller sans crainte, ces informations ne sont que pour vous faciliter la vie. Elles ne seront pas récupérées…

- Phrase de passe : c'est ce qui protège votre clé privée. Sans cette phrase, personne ne peut en faire usage, et il n'y a aucun moyen de la récupérer (alors que votre mot de passe de session, lui…). Pour votre première paire de clés (publique et privée), allez-y molo. Évitez les accents, les caractères bizarroïdes et spéciaux et les phrases trop longues écrites aussi vite qu'oubliées. Quand vous serez plus à l'aise,vous pourrez vous lâcher.

- Vient enfin la phase de création. Bougez la souris, tapez sur des touches au hasard, ça ajoutera des phénomènes aléatoires qui sécuriseront encore plus votre clé.

- Et voilà ! Une belle clé toute neuve…

Sauf que chez moi, ça ne marche jamais… Rogntudjûûû !!!

Configuration facile ? Oui !

Il faut donc y aller "à la dure". Avec le Terminal. Mais vous allez voir que c'est de la gnognote ! Surtout que là, c'est moi qui vais faire l'assistant.

- Lancer le Terminal

- tapez

gpg --gen-keypuis sur Retour (hé, pas trop fort !) - Il vous répondra un truc comme ça :

gpg (GnuPG) 1.4.1; Copyright (C) 2005 Free Software Foundation, Inc.

This program comes with ABSOLUTELY NO WARRANTY.

This is free software, and you are welcome to redistribute it

under certain conditions. See the file COPYING for details.

Please select what kind of key you want:

(1) DSA and Elgamal (default)

(2) DSA (sign only)

(5) RSA (sign only)

Your selection? - Tapez sur Retour, vous aurez le choix par défaut (le 1), qui est très bien.

et on est reparti, exactement comme précédemment. Sauf que là, ça marche…

- Taille de la clé ? 2048 est proposé par défaut, c'est très bien, faites juste Retour.

- Date d'expiration ? Jamais d'expiration est proposé par défaut, c'est le plus simple, faites juste Retour.

- Il veut qu'on confirme ? Tapez

ypuis Retour (y c'est pour yes). - Nom ? Tapez votre nom, puis Retour.

- Adresse électronique ? Idem.

- Commentaire ? Si ça vous amuse… N'oubliez pas le Retour.

- Dernière chance de changer quelque chose. Non, tout va bien ? Alors tapez sur

O(la lettre O, pour OK) et Retour. - Nous voilà à l'étape de la phrase de passe. C'est celle qui protège votre clé privée (comme ça, même si on vous vole votre ordinateur, vous êtes tranquille). Toujours les même conseils : faites une phrase (ou un mot) simple, courte et sans accents. Pas trop court, quand même ! Il faut au moins six caractères. Et un Retour.

- Confirmation de la phrase de passe. C'est là que, quand on a été trop vite, on se trouve très bête… Heureusement, il vous propose de recommencer.

- Nous voilà partis dans une phase de calculs intensifs… Il vous le dit :

We need to generate a lot of random bytes. It is a good idea to perform some other action (type on the keyboard, move the mouse, utilize the disks) during the prime generation; this gives the random number generator a better chance to gain enough entropy.

Donc, on bouge la souris, on fait du café et on revient dans 2 minutes.

- C'est pas beau, ça :

gpg: key 56A68E39 marked as ultimately trustedOui, oui… je traduis : les clés sont créées, elles sont validées et elles sont bien ajoutées au trousseau. D'ailleurs, si vous ouvrez GPG Trousseau d'Accès, vous y verrez votre clé. Là, le trousseau marche.

public and secret key created and signed.

Utilisation

Enfin ! Je suppose que je me suis fait engueuler pour ne pas en être arrivé là plus tôt. Ou plutôt, que je vais me faire engueuler, ça dépend si on se place au moment où j'écrit (la première partie vient de sortir) ou au moment où vous me lirez… D'accord, je sors…

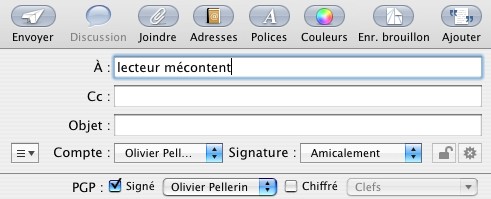

Lancez Mail. Demandez à faire un nouveau message. Et admirez le résultat (mérité) de vos efforts :

En dessous de la partie consacrée à l'enveloppe, il y a une ligne de plus, consacrée à PGP-GPG. Vous pouvez y demander la signature (l'enveloppe transparente) et/ou le chiffrement (l'enveloppe opaque).

Signer un message

Dans la pratique, pour signer, vous cochez la case. Vous pouvez aussi systématiquement signer tout ce que vous envoyez. Cela se règle dans les préférences de Mail, où l'adaptateur a ajouté un panneau qui lui est consacré (c'est pas beau, la vie ?)

Quand votre correspondant reçoit un message signé, et qu'il n'a pas PGP, il voit le message, encadré de quelques bizarreries, comme ceci :

-----BEGIN PGP SIGNED MESSAGE----- |

Bien sûr, les indication de PGP ne sont d'aucune utilité pour lui…

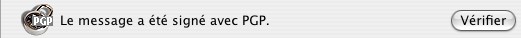

Mais s'il a PGP, il voit, en plus, ceci :

En cliquant sur Vérifier, il peut s'assurer de l'identité du signataire et être certain que le message n'a pas été modifié.

Chiffrer un message

Les choses sont exactement aussi simples que pour les messages signés. Il faut cocher la case… Sauf que, bien entendu, sans PGP, impossible de déchiffrer ! En effet, le message ressemble à ça :

-----BEGIN PGP MESSAGE----- |

Et ça, pour le décoder, bonjour…

Chiffrer un fichier

PGP File Tools est une application "drag and drop". Faites glisser un fichier dessus et lâchez le. L'outil va vous proposer de crypter le fichier en utilisant une des clés de votre trousseau. Vous pouvez prendre la vôtre ou celle d'un de vos correspondants. Dans ce dernier cas, évidemment, vous ne pourrez pas déchiffrer le fichier…

Pour décoder, on fait la même chose. Prenez un ficher crypté (il porte l'extension ".gpg"). Un double-clic, la phrase de passe et le tour est joué.

Vous pouvez modifier le comportement de PGP File Tools en passant par ses préférences. C'est simple et clair.

Avant de conclure

À l'usage, PGP est particulièrement simple. Tellement simple qu'on l'oublie, et qu'on est parfois surpris de recevoir des questions un peu inquiètes de correspondants que la présence de signes cabalistiques dérange… N'est-ce pas, Maman ?

La fiabilité est énorme. Un mail signé avec PGP-GPG est impossible à falsifier, tous les experts sont d'accord. Je n'ai pas connaissance d'une affaire de contestation portée devant la justice, mais je ne doute guère du résultat.

Pour ce qui est de déchiffrer un message qui ne vous est pas destiné (en force), aucune chance. Un rumeur veut que la NSA ait une base de données des nombres premiers suffisamment grande pour lui permettre de "casser" les clés PGP… Ça vaut ce que valent les rumeurs.

Jusqu'à présent, je n'ai constaté qu'un défaut : GPG pour Mac force l'envoi de courriers au format UTF-8. Ça peut gêner certains correspondants qui utiliseraient des vieux OS. J'ai eu le cas avec un Linux…

Il nous reste encore pas mal de choses à voir. Comment transmettre des clés publiques, comment configurer Mail et GPG pour que votre signature soit adaptée automatiquement l'un à l'autre, la signature des clés d'autrui… Je vous propose de le faire dans un prochain (et dernier) article, parce que je suis sûr que vous avez très envie d'aller jouer avec votre PGP-GPG tout beau, tout neuf, et de vous envoyer des messages secrets à vous-même !

, le 28.06.2005 à 08:42

Vachement bien ces articles !!!

Vivement le prochain !!

, le 28.06.2005 à 21:09

C’est la chaleur? Vous êtes tous cachés à l’ombre?

, le 01.07.2013 à 13:59

Le 4e lien de la page, http://www.sente.ch/software/GPGMail/French.lproj/GPGMail.html , est corrompu.